# 3.- Contafuegos en Proxmox

# 3.1.- Firewall gestionado por Proxmox

El cortafuegos hay que activarlo a tres niveles

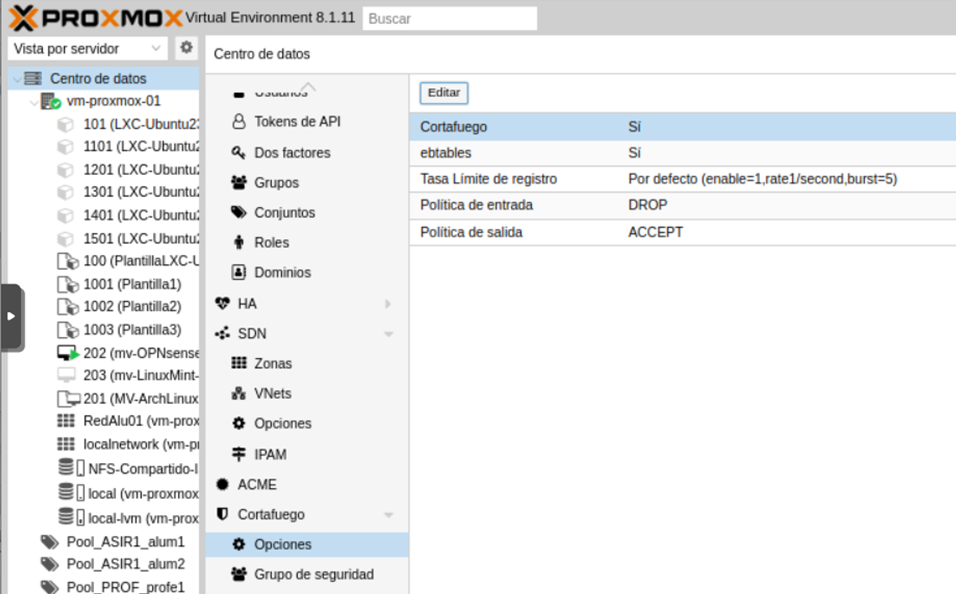

### A nivel de Centro de datos

Para activar el cortafuegos a nivel del clúster de servidores, tenemos que activar en la opción Centro de datos - Cortafuego - Opciones:

[](https://doc-proxmox.datosporlasnubes.com/uploads/images/gallery/2024-05/wzOimage.png)

Imagen de elaboración propia. *Activar el firewall a nivel de Centro de Datos* ([CC BY-NC-SA](http://creativecommons.org/licenses/?lang=es "Creative Commons BY-NC-SA"))

Aunque no es necesario, para obtener más seguridad en el acceso de los servidores del clúster, podemos cambiar la política para denegar por defecto todo el tráfico de salida, para ello cambiamos la **Políticas de entrada (Output Policy) a DROP**.

En este nivel también puedes configurar:

- Security Group: Conjuntos de reglas de cortafuegos que posteriormente podemos asignar a un cortafuegos de una máquina.

- Alias: Nos permite nombrar direcciones IP para que sea más sencillo crear las reglas de cortafuegos.

- IPSec: Nos permite crear grupos de IP para facilitar la asignación de reglas de cortafuegos a varias IP.

Imagen de elaboración propia. *Activar el cortafuego en una MV* ([CC BY-NC-SA](http://creativecommons.org/licenses/?lang=es "Creative Commons BY-NC-SA"))

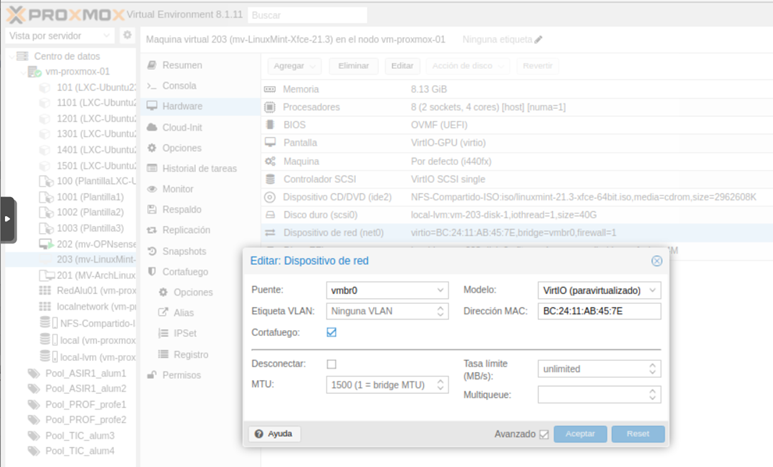

Tendremos que asegurar en la interfaz de red de la MV que el cortafuegos se encuentra activado:

[](https://doc-proxmox.datosporlasnubes.com/uploads/images/gallery/2024-05/yHyimage.png)

Imagen de elaboración propia. *Activar el cortafuegos en la interfaz de red de la MV* ([CC BY-NC-SA](http://creativecommons.org/licenses/?lang=es "Creative Commons BY-NC-SA"))

Vemos las políticas por defecto para esta máquina:

- **Políticas de entrada** (Input policy): DROP, es decir se deniega todo el tráfico de entrada (y tenemos que crear reglas de cortafuegos para permitir el tráfico que nos interese).

- **Políticas de salida** (Output Policy): ACCEPT, se acepta todo el tráfico de salida de la máquina (y tenemos que indicar las reglas de cortafuegos para denegar el tráfico que no permitamos).

Imagen de elaboración propia. *Regla en el cortafuegos para impedir hacer ping a host fuera de la red local* ([CC BY-NC-SA](http://creativecommons.org/licenses/?lang=es "Creative Commons BY-NC-SA"))

Debemos de activar esta regla para que sea efectiva.

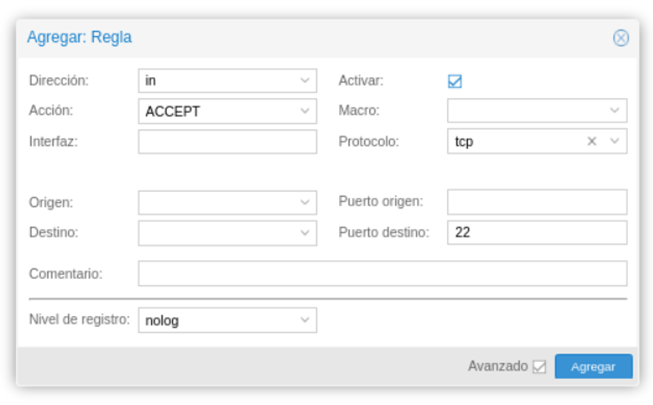

##### Regla para permitir el acceso por ssh a la máquina

En esta ocasión tenemos que crear una regla que permita (acción ACCEPT) la entrada (dirección in) por el puerto de destino 22 del protocolo TCP. En esta ocasión no vamos a elegir el servicio de la lista de Macro, lo vamos a indicar directamente. Quedaría:

[](https://doc-proxmox.datosporlasnubes.com/uploads/images/gallery/2024-05/JhLimage.png)

Imagen de elaboración propia. *Permitir el puerto de escucha 22 por TCP en la MV* ([CC BY-NC-SA](http://creativecommons.org/licenses/?lang=es "Creative Commons BY-NC-SA"))